Коротко: ризики від відвідування вебсайтів з піратським контентом

Якщо ви плануєте відвідати вебсайти, що хостять піратські відеопотоки, будьте готові до потенційних ризиків. Це те, про що не задумалися власники одного мільйона пристроїв, які стали жертвами кампанії з розповсюдження шкідливого ПЗ, що почалась на цих сайтах.

Масштабна атака через шкідливу рекламу

Майкрософт повідомляє, що їхня команда з аналізу загроз виявила масштабну кампанію з шкідливою рекламою, яка вплинула на близько одного мільйона пристроїв по всьому світу в грудні 2024 року.

Компанія відслідкувала джерело атаки до двох незаконних потокових вебсайтів — movies7 та 0123movie, що містили шкідливі рекламні редиректори. Зловмисники вбудовували ці рекламні блоки в відео, розміщені на цих сайтах. Це дозволяло отримувати дохід за принципом «платіж за перегляд» або «платіж за клік» через платформи для шкідливої реклами, після чого трафік перенаправлявся через один або два додаткові шкідливі редиректори.

Шлях до шкідливих вебсайтів і зараження

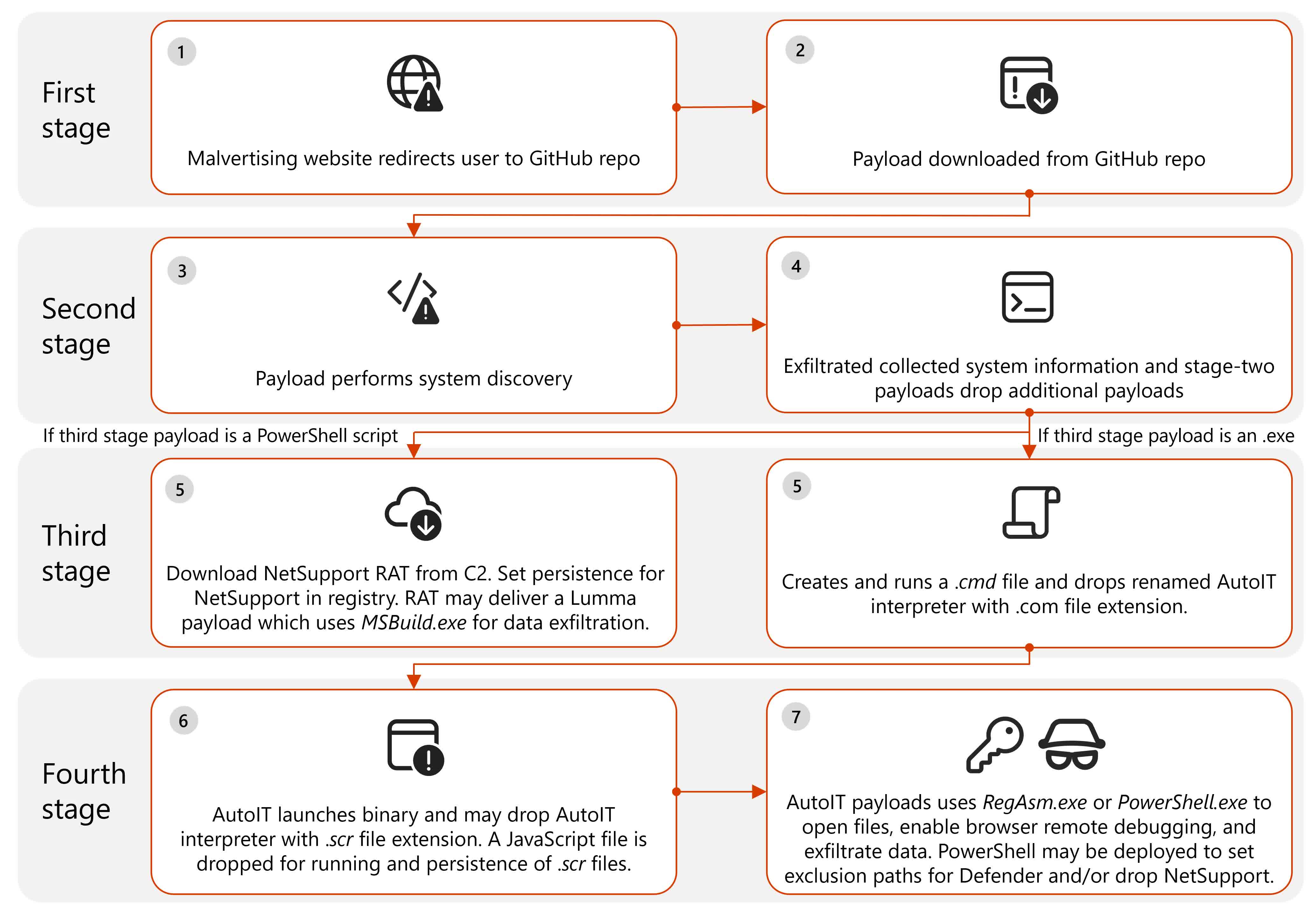

Жертви цієї кампанії перенаправлялись на інші вебсайти, такі як ресурси для шахрайства з технічною підтримкою, а потім до GitHub.

На наступному етапі зловмисники завантажували зловмисне ПЗ через PowerShell скрипт, що завантажував віддалений доступний троян NetSupport з серверу командування та встановлював постійну стійкість у реєстрі.

Використання різних шкідливих програм

Цей троян міг доставити інші шкідливі програми, такі як Lumma для викрадення інформації або оновлену версію інфостілера Doenerium.

Малваре, яке шпигує за активністю користувачів

Зловмисники використовували це ПЗ для спостереження за діяльністю користувачів у браузерах, таких як Firefox, Chrome та Edge, а також для взаємодії з відкритими вебсторінками.

Застосування підроблених сертифікатів для приховування справжньої мети

Перші етапи атаки містили цифрово підписані шкідливі файли, приховані під легітимними файлами. Було виявлено дванадцять різних сертифікатів, усі з яких пізніше були відкликані.

Хостинг шкідливих програм на сторонніх платформах

Незважаючи на те, що GitHub був основною платформою для доставки шкідливого ПЗ, Майкрософт також виявила один з файлів на Discord та інший — на Dropbox. Як і у випадку з GitHub, сторінки, що містили шкідливе ПЗ на цих платформах, були видалені.

Безпека користувачів і виявлення загрози

Майкрософт зазначає, що ця кампанія була недискримінаційною, і атаковані були як споживачі, так і підприємства. Вони також відзначають, що антивірусне програмне забезпечення Microsoft Defender здатне виявляти і блокувати використане в атаці шкідливе ПЗ.