Загроза для власників iPhone і iPod touch: вірус, що змінює екран блокування

Власники iPhone і iPod touch, які використовують відкриту файлову систему через джейлбрейк і не змінили стандартний пароль SSH, мають бути особливо обережними. Цей вразливий етап відкриває доступ для вірусу-черв’я, який поки що поширюється в Австралії, але може швидко потрапити і в інші країни.

Історія створення вірусу Ikee

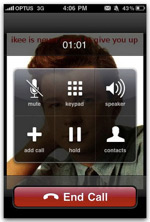

Вірус був створений 21-річним австралійським хакером, що використовує псевдонім Ikee, на ім’я Ешлі Таунс. Його метою було продемонструвати власникам смартфонів і плеєрів Apple, наскільки небезпечним може бути використання незахищених пристроїв. Черв’як змінює заставку екрану блокування на зображення Ріка Естлі, поп-зірки 80-х років. Хоча цей вірус поки що не завдає шкоди пристроям або їх даним, його потенціал для модифікації в більш небезпечну форму залишається.

Поширення та можливі наслідки вірусу

На даний момент достовірно невідомо, скільки пристроїв було заражено цим вірусом. За словами самого хакера Ikee, тільки його iPhone зміг передати черв’яка через Wi-Fi на сто пристроїв. Проте компанія з виробництва антивірусного програмного забезпечення F-Secure заявила, що вірус поки що не поширився за межі Австралії.

Як захистити пристрій від цього вірусу

Для того щоб убезпечити iPhone або iPod touch від зараження, необхідно змінити стандартний пароль доступу до пристрою через SSH. Це базова, але дуже ефективна міра захисту, яка може запобігти зараженню.

- Змінюйте паролі за замовчуванням на надійні унікальні паролі.

- Використовуйте сучасні антивірусні програми для додаткового захисту.

- Регулярно перевіряйте свої пристрої на наявність шкідливих програм.

Важливість безпеки SSH на мобільних пристроях

Безпека пристроїв iPhone та iPod touch через використання протоколу SSH — критично важлива для кожного користувача. Якщо ви не змінили пароль, будь-який хакер може підключитися до вашого пристрою без проблем. Зміна стандартного пароля допоможе уникнути несанкціонованого доступу.

Небезпека незащищених SSH-підключень

Безпека SSH підключень не повинна ігноруватися, оскільки зловмисники можуть використовувати вразливості для отримання доступу до пристрою. Коли пароль SSH не змінено, це відкриває можливість для зловмисників проникнути в систему і здійснити шкідливі дії.

Найкращим рішенням є не лише зміна паролів, але й регулярне оновлення програмного забезпечення та антивірусних баз, що дозволяє уникати багатьох відомих вразливостей. Крім того, перевірка налаштувань SSH і інших систем безпеки є необхідним кроком для кожного власника мобільного пристрою.