Перевірка контрольних сум для забезпечення цілісності файлів

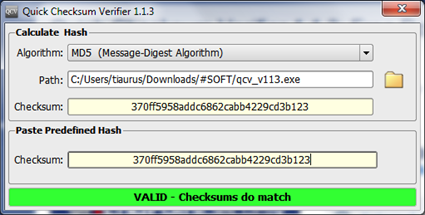

Якщо ваша робота пов’язана з передачею важливої інформації, що визначає результат, то вам, ймовірно, знайома процедура порівняння контрольних сум переданих та отриманих файлів. Це необхідно для підтвердження, що файли не були змінені під час передачі. Одна з корисних безкоштовних утиліт для цієї задачі — Quick Checksum Verifier, яка не тільки перевіряє контрольні суми, а й генерує їх.

Що таке контрольна сума?

Контрольна сума є результатом роботи алгоритмів хешування, таких як MD5 або SHA-1. Вона дозволяє перевірити, чи не було змінено файл під час його передачі або зберігання. У випадку будь-якої модифікації файлу, контрольна сума буде відрізнятися, що сигналізує про порушення цілісності даних.

Алгоритм MD5

MD5 (англ. Message Digest 5) — це 128-бітний алгоритм хешування, розроблений професором Рональдом Л. Ривестом з Массачусетського технологічного інституту (MIT) у 1991 році. Він використовується для створення унікального дайджесту (контрольної суми) для даних будь-якої довжини. Після генерування контрольної суми за допомогою MD5 неможливо відновити оригінальні дані, але можна з точністю сказати, чи було змінено файл під час передачі.

Цей метод широко застосовується для перевірки цілісності файлів, оскільки забезпечує високий рівень надійності в порівнянні з іншими методами хешування. Однак з огляду на певні уразливості алгоритму MD5, його рекомендується використовувати лише для задач, де не вимагається високий рівень криптографічної безпеки.

Алгоритм SHA-1

Secure Hash Algorithm 1 (SHA-1) — це криптографічний алгоритм хешування, який генерує 160-бітний дайджест для вхідного повідомлення довільної довжини (максимум 264 — 1 біт). SHA-1 застосовується в численних криптографічних додатках, зокрема для перевірки цілісності даних у мережах і при зберіганні інформації.

Незважаючи на те, що для користувача різниця між MD5 та SHA-1 може бути незначною, SHA-1 забезпечує вищий рівень безпеки. Тому його рекомендується використовувати в більш критичних для безпеки сферах, особливо у державних установах США та інших організаціях, де важливо зберігати високий рівень захисту інформації.

Порівняння MD5 та SHA-1

Обидва алгоритми працюють за схожими принципами: вони генерують унікальний контрольний хеш для будь-яких вхідних даних. Однак SHA-1 є більш захищеним і рекомендується для використання в криптографічних застосуваннях, де важлива максимальна надійність перевірки цілісності файлів. Для звичайних задач, таких як перевірка цілісності файлів, зазвичай достатньо MD5.

Як вибрати між MD5 та SHA-1?

- Якщо вам потрібно забезпечити базову перевірку цілісності файлів без високих вимог до безпеки, можна використовувати MD5.

- Якщо ви працюєте з даними, що вимагають високого рівня захисту, або маєте справу з криптографічними стандартами, рекомендується вибирати SHA-1.

Завантаження Quick Checksum Verifier

Для перевірки та генерації контрольних сум ви можете скористатися безкоштовною програмою Quick Checksum Verifier, яка є доступною для скачування за наступним посиланням: Quick Checksum Verifier.

Висновок

Використання алгоритмів хешування для перевірки цілісності файлів — важлива частина процесу обробки даних, особливо коли мова йде про передачу або зберігання чутливої інформації. Вибір між MD5 та SHA-1 залежить від вимог до безпеки, але обидва алгоритми залишаються важливими інструментами в інструментарії будь-якого користувача або організації.